Un atacante extranjero logró infiltrarse en el Laboratorio Forense de Explotación Infantil y revisar documentos que el mundo entero lleva años queriendo ver.

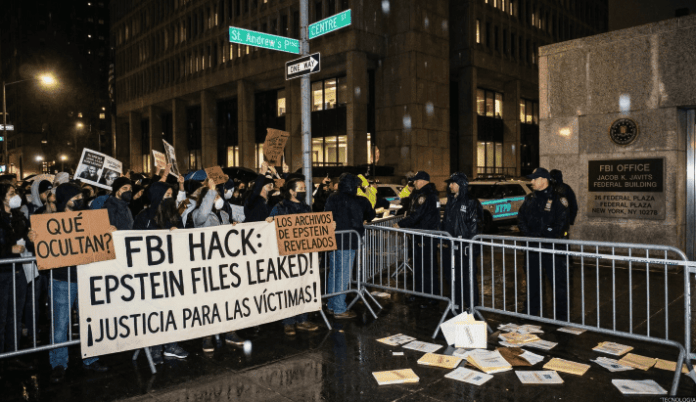

El hackeo al FBI que expuso los archivos de Epstein en la oficina de Nueva York demuestra que ni siquiera la agencia más poderosa del mundo es inmune a un cable mal conectado o a un servidor olvidado. Un atacante extranjero logró infiltrarse en el Laboratorio Forense de Explotación Infantil y revisar documentos que el mundo entero lleva años queriendo ver.

Además, este hackeo al FBI marca un precedente sobre la fragilidad de la seguridad institucional.

El servidor que nadie vigila

La seguridad del Bureau no cayó ante un ataque de día cero ultrar sofisticado ni un despliegue de malware militar. Según informes de Reuters, el acceso se produjo a través de un servidor en la oficina de campo de Nueva York que un agente especial dejó vulnerable por accidente. No hubo phishing masivo ni fuerza bruta persistente; fue una brecha en el sistema que gestiona los casos más sensibles de la nación.

Por otra parte, el hackeo al FBI y la filtración de archivos han generado cuestionamientos sobre la metodología de protección de datos.

| Este equipo no era una terminal cualquiera. Se trataba de hardware dedicado al análisis de pruebas digitales, donde el rendimiento y la integridad de los datos son la prioridad absoluta. Sin embargo, la infraestructura de red falló en lo más básico: la segmentación. El intruso no solo entró, sino que tuvo tiempo de «peinar» archivos específicos relacionados con la investigación de Jeffrey Epstein. Este financiero tenía un círculo de contactos que seguía haciendo temblar a las élites globales. |

Lo más surrealista del caso, relatado por fuentes cercanas a la investigación, es que el propio hacker no sabía dónde estaba metido. La realidad superó a la ficción cuando los agentes federales, tras detectar la intrusión, invitaron al atacante a una videollamada.

Solo cuando los oficiales mostraron sus placas ante la cámara, el sujeto comprendió que no estaba en un servidor comercial, sino en el corazón del sistema judicial estadounidense.

Chips, protocolos y negligencia técnica

Desde una perspectiva de hardware, los laboratorios forenses del FBI utilizan estaciones de trabajo con procesadores de alto rendimiento, generalmente configuraciones Xeon o Threadripper, diseñadas para procesar terabytes de datos encriptados y realizar recuperaciones de archivos eliminados.

El problema aquí no fue la capacidad de cómputo, sino el software de gestión de red y la configuración del cortafuegos. No obstante, tras el hackeo al FBI, la atención internacional se centra en cómo un error humano puede exponer información judicial delicada.

Si comparamos este incidente con otras brechas de alto perfil, como el ataque a SolarWinds, notamos una diferencia fundamental. Mientras que otros buscan persistencia a largo plazo para espionaje estatal, aquí hubo una exposición directa de activos crudos. La oficina de Nueva York es el centro neurálgico para casos financieros y de explotación de alto nivel. Por consiguiente, que un servidor de pruebas forenses sea accesible desde el exterior es un error de configuración de nivel principiante. Esto compromete años de cadena de custodia. |

Bloomberg ha señalado en ocasiones anteriores cómo la burocracia en la actualización de parches de seguridad en agencias federales crea «zonas muertas» digitales. En este caso, el servidor del Laboratorio Forense de Explotación Infantil se convirtió en ese punto ciego.

Un portavoz del FBI confirmó a TechCrunch que, tras el incidente de 2023, la red fue “rectificada” y el acceso del actor malicioso fue restringido, pero el daño reputacional ya es un hecho. Sin embargo, el hackeo al FBI y el acceso a archivos sensibles como los de Epstein han intensificado las críticas sobre la gestión federal.

El peso de la información filtrada

¿Qué buscaba realmente el hacker en los archivos de Epstein? La investigación sobre el depredador sexual ha estado rodeada de teorías conspirativas y nombres de alto perfil que aún no han salido a la luz de forma oficial. El acceso a estos documentos no solo pone en riesgo la privacidad de las víctimas. Además, podría alterar el curso de juicios actuales o futuros si la integridad de la prueba digital se considera contaminada.

El rendimiento de los sistemas de seguridad del FBI está bajo la lupa. No se trata solo de tener los mejores chips de cifrado o cámaras de vigilancia biométrica en los pasillos; se trata de la cultura de ciberseguridad interna.

Si un solo agente puede dejar una vulnerabilidad abierta en un caso de esta magnitud, la arquitectura de “Confianza Cero” (Zero Trust) que el gobierno de EE. UU. intenta implementar; parece estar todavía en una fase muy temprana de desarrollo.

La sombra de la duda en el sistema

¿Qué buscaba realmente el hacker en los archivos de Epstein? La investigación sobre el depredador sexual ha estado rodeada de teorías conspirativas y nombres de alto perfil que aún no han salido a la luz de forma oficial. El acceso a estos documentos no solo pone en riesgo la privacidad de las víctimas. Además, podría alterar el curso de juicios actuales o futuros si la integridad de la prueba digital se considera contaminada.

El rendimiento de los sistemas de seguridad del FBI está bajo la lupa. No se trata solo de tener los mejores chips de cifrado o cámaras de vigilancia biométrica en los pasillos; se trata de la cultura de ciberseguridad interna.

Si un solo agente puede dejar una vulnerabilidad abierta en un caso de esta magnitud, la arquitectura de “Confianza Cero” (Zero Trust) que el gobierno de EE. UU. intenta implementar; parece estar todavía en una fase muy temprana de desarrollo.

Autor Henry Ramírez / Tecnología Geeks